Иван Андреевич Трещев

Анализ защищенности распределенных информационных систем. DVWA. Для студентов технических специальностей

Я – хакер, войдите в мой мир…

Манифест хакера

© Иван Андреевич Трещев, 2023

© Наталья Андреевна Гулина, 2023

ISBN 978-5-0062-0948-0

Создано в интеллектуальной издательской системе Ridero

Введение

Научить «взламывать» информационные системы невозможно. Это другой – альтернативный образ мысли. Данная книга не является пособием по практике тестирования на проникновение, а скорее содержит в себе описание наиболее распространенных уязвимостей на примере популярного образа DVWA

DVWA содержит 14 уязвимостей (названия представлены из веб-приложения):

– Brute Force;

– Command Injection;

– CSRF;

– File Inclusion;

– File Upload;

– Insecure CAPTCHA;

– SQL Injection;

– SQL Injection (Blind);

– Weak Session IDs;

– XSS (DOM);

– XSS (Reflected);

– XSS (Stored);

– CSP Bypass;

– JavaScript.

Необходимо выполнить задание на трех различных уровнях сложности.

DVWA будет развёрнут на собственном виртуальном сервере с использованием механизмов контейнеризации (Docker). Порт 8001/TCP сервера отображается на порт 80/TCP контейнера. Доступ к серверу производится с использованием доменного имени kalkt.com. Таким образом, доступ к DVWA можно получить по ссылке http://kalkt.com:8001.

Для выполнения заданий будет использоваться виртуальная машина с установленной операционной системой Kali Linux версии 2021.1 и виртуальная сеть между DVWA и kali.

Авторы выражают огромную благодарность студентам группы 6ИБ-1 ФГБОУ ВО КнАГУ за неоценимую помощь в подготовке материалов книги.

1 Command Injection Low

Command Injection (внедрение команды) – уязвимость, представленная в пункте A1 OWASP Top 10 (внедрение). Она позволяет выполнять на стороне сервера произвольный код.

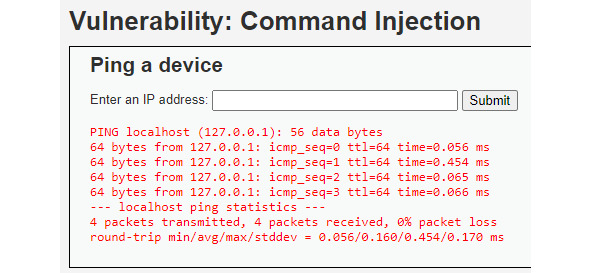

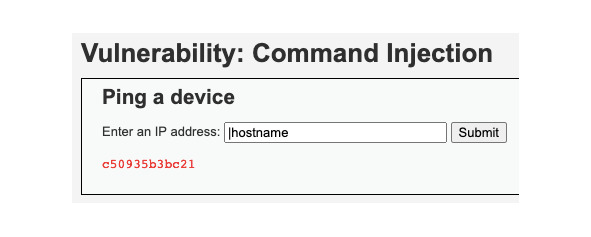

В DVWA на странице Command Injection представлена форма, изображённая на рисунке 1.1. В неё пользователь может написать адрес узла, который будет являться аргументом команды ping.

Рисунок 1.1 – Форма с полем ввода адреса

При вводе корректного адреса выводится результат работы утилиты ping.

В ОС Linux в оболочке bash допускается исполнять несколько команд в одной строке, используя; (точку с запятой) как разделитель команд.

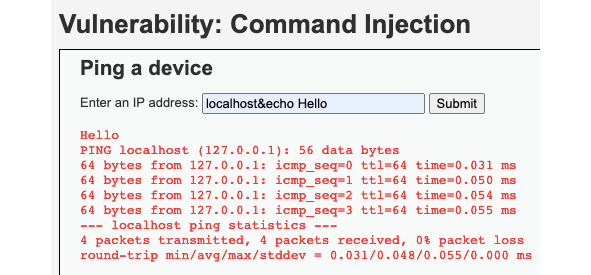

На рисунке 1.2 изображено подтверждение наличия уязвимости. На стороне сервера будет выполнена команда «ping localhost; echo Hello».

Рисунок 1.2 – Подтверждение наличия уязвимости

Для уменьшения времени получения вывода можно не писать аргумент команде ping, то есть, вводить первым символом точку с запятой.

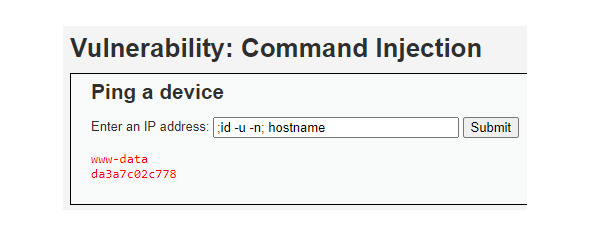

По заданию необходимо получить имя текущего пользователя и hostname контейнера (docker-контейнера). Команды, выводящие указанные данные, изображены на рисунке 1.3. На стороне сервера при этом выполнится команда «ping; id -u -n; hostname».

Рисунок 1.3 – Имя пользователя и hostname

2 Command Injection Medium

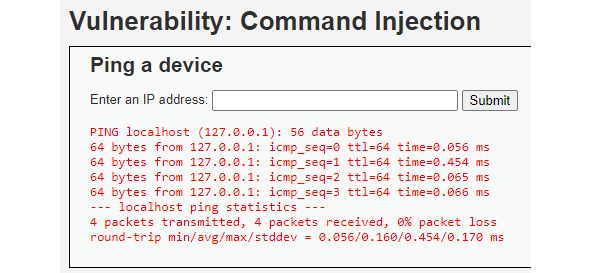

В DVWA на странице Command Injection представлена форма, изображённая на рисунке 2.1. В неё пользователь может написать адрес узла, который будет являться аргументом команды ping.

Рисунок 2.1 – Форма с полем ввода адреса

При вводе корректного адреса выводится результат работы утилиты ping.

При попытке использования точку с запятой как разделитель команд, выясняется, что пользовательский ввод фильтруется. Также невозможно использовать оператор &&.

Однако при вводе команды после оператора & обнаруживается уязвимость.

На рисунке 2.2 изображено подтверждение наличия уязвимости. На стороне сервера будет выполнена команда «ping localhost; echo Hello».

Рисунок 2.2 – Подтверждение наличия уязвимости

Для уменьшения времени получения вывода можно не писать аргумент команде ping, то есть, вводить первым символом &.

По заданию необходимо получить имя текущего пользователя и hostname контейнера (docker-контейнера). Команды, выводящие указанные данные, изображены на рисунке 2.3. На стороне сервера при этом выполнится команда «ping &id -u -n&hostname».

Рисунок 2.3 – Имя пользователя и hostname

3 Command Injection Hard

Command Injection (внедрение команды) – уязвимость, представленная в пункте A1 OWASP Top 10 (внедрение). Она позволяет выполнять на стороне сервера произвольный код.

В DVWA на странице Command Injection представлена форма, изображённая на рисунке 3.1. В неё пользователь может написать адрес узла, который будет являться аргументом команды ping.

Рисунок 3.1 – Форма с полем ввода адреса

При вводе корректного адреса выводится результат работы утилиты ping.

При попытке использования в качестве разделителей команд различные символы выясняется, что использование прямой черты (|) без пробела помогает обойти механизм фильтрации пользовательского ввода.

На рисунке 3.2 изображено подтверждение наличия уязвимости. На стороне сервера будет выполнена команда «ping localhost; echo Hello».

Рисунок 3.2 – Подтверждение наличия уязвимости

Для уменьшения времени получения вывода можно не писать аргумент команде ping, то есть, вводить первым символом прямую черту.

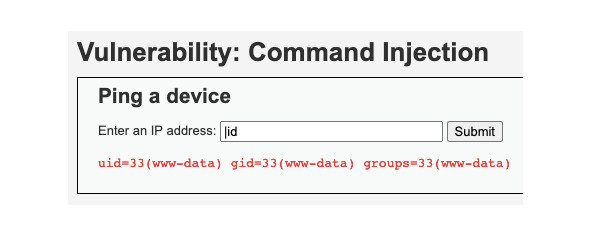

По заданию необходимо получить имя текущего пользователя и hostname контейнера (docker-контейнера). Команды, выводящие указанные данные, изображены на рисунках 3.3 и 3.4. На стороне сервера при этом выполнятся команды «ping |id» и «ping |hostname».

Рисунок 3.3 – Имя пользователя

Рисунок 3.4 – hostname

4 File Inclusion Low

File Inclusion – уязвимость, заключающаяся в возможности использования и выполнения файлов на стороне сервера путём формирования определённого запроса к серверу.

Задание состоит в том, что необходимо прочитать содержимое файла ../hackable/flags/fi.php.

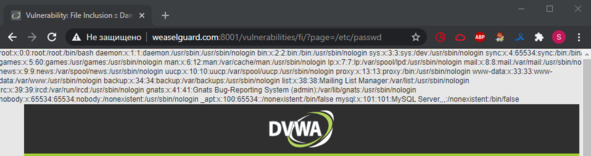

В DVWA на странице File Inclusion представлены три файла. При открытии любого файла его название отображается в строке запроса. Это означает, что GET-параметр page определяет, какой файл необходимо открыть, что изображено на рисунке 4.1.

Рисунок 4.1 – Пример открытия файла

Для демонстрации наличия уязвимости будет предпринята попытка прочитать файл /etc/passwd. На рисунке 4.2 изображено его содержимое.

Рисунок 4.2 – Содержимое файла /etc/passwd

Для того, чтобы просмотреть содержимое файла php, а не исполнить его, можно использовать механизм фильтров php. Например, можно использовать вывод файла в base64, что продемонстрировано на рисунке 4.3.

Рисунок 4.3 – Использование фильтров php

На рисунке 4.4 изображено декодированное содержимое файла.

Рисунок 4.4 – Содержимое файла ../hackable/flags/fi.php

5 File Inclusion Medium

File Inclusion – уязвимость, заключающаяся в возможности использования и выполнения файлов на стороне сервера путём формирования определённого запроса к серверу.

Задание состоит в том, что необходимо прочитать содержимое файла ../hackable/flags/fi.php.

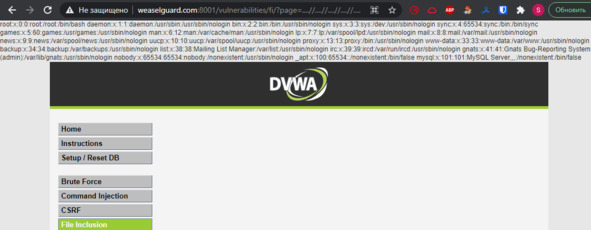

В DVWA на странице File Inclusion представлены три файла. При открытии любого файла его название отображается в строке запроса. Это означает, что GET-параметр page определяет, какой файл необходимо открыть, что изображено на рисунке 5.1.

Рисунок 5.1 – Пример открытия файла

Опытным путём установлено, что последовательность символов».. /” фильтруется. Предположительно, заменяется на пустую строку, так как при параметре page равном “../../../file3.php» открывается файл file3.php, изображённый на рисунке 5.1.

Существует метод обхода подобной фильтрации. В нём используется тот факт, что операция замены последовательности символов во входных данных выполняется только один раз. Это позволяет использовать конструкции вида «….//». Эта последовательность будет преобразована в».. /».

Для демонстрации наличия уязвимости будет предпринята попытка прочитать файл /etc/passwd с помощью параметра page равному «…//…//…//…//…//etc/passwd». На рисунке 5.2 изображено его содержимое.

Рисунок 5.2 – Содержимое файла /etc/passwd

Для того, чтобы просмотреть содержимое файла php, а не исполнить его, можно использовать механизм фильтров php. Например, можно использовать вывод файла в base64, что продемонстрировано на рисунке 5.3.

Рисунок 5.3 – Использование фильтров php

На рисунке 5.4 изображено декодированное содержимое файла.

Рисунок 5.4 – Содержимое файла ../hackable/flags/fi.php

6 File Inclusion High

File Inclusion – уязвимость, заключающаяся в возможности использования и выполнения файлов на стороне сервера путём формирования определённого запроса к серверу.

Задание состоит в том, что необходимо прочитать содержимое файла ../hackable/flags/fi.php.

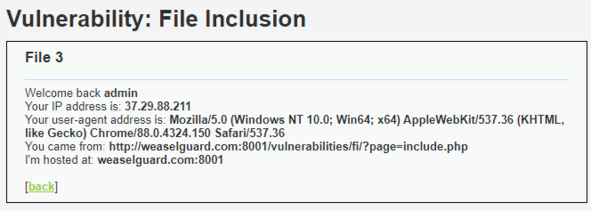

В DVWA на странице File Inclusion представлены три файла. При открытии любого файла его название отображается в строке запроса. Это означает, что GET-параметр page определяет, какой файл необходимо открыть, что изображено на рисунке 6.1.

Рисунок 6.1 – Пример открытия файла

Опытным путём выяснено, что механизм фильтрации пропускает только запросы с файлом, начинающимся с «file». Для обхода такого типа фильтрации используется URI-схема file.

Для демонстрации наличия уязвимости будет предпринята попытка прочитать файл /etc/passwd. На рисунке 6.2 изображено его содержимое.

Рисунок 6.2 – Содержимое файла /etc/passwd

Сервер не позволяет обращаться через File URI-scheme, используя относительные пути. Но можно предположить, что корневая директория веб-приложения – /var/www/html/, так как популярные веб-серверы (Apache, Nginx) по умолчанию используют её. На рисунке 6.3 изображён вывод файла hackable/flags/fi.php. На данном уровне сложности скрытую строку посмотреть не представляется возможным, так как использование File URI-scheme не позволяет использовать фильтры языка программирования PHP внутри пути.

Рисунок 6.3 – Файл hackable/flags/fi.php